В Carbon Reductor 8.00.07 появилась возможность настроить BGP Remote Triggered Blackhole надёжнее и с меньшим числом усилий.

Настройка на Carbon Reductor

Всё можно сделать через меню:

Подключитесь по ssh, затем запустите команду меню:

menu

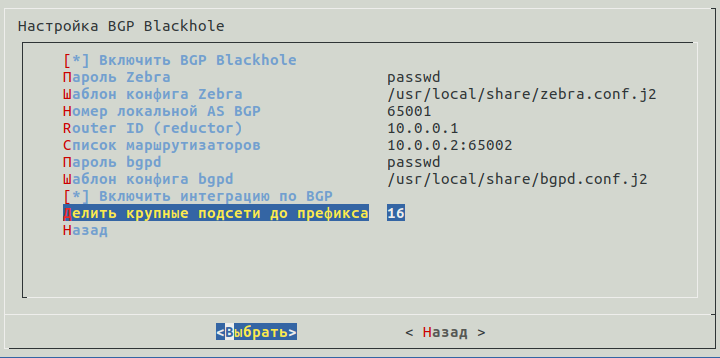

Выберите BGP Blackhole -> Настройка BGP Blackhole.

Включить BGP Blackhole - опция влияет на запуск самого контейнера BGP Blackhole. Если её выключить - ни один сервис внутри этого контейнера (ни BGP, ни OSPF, ни Zebra) работать не будет.

Шаблон конфига Zebra и Шаблон конфига bgpd менять не требуется в 99% случаев. Оставшийся 1% - когда требуется настроить что-то специфичное, что не будет вноситься в продукт никогда.

Пароль Zebra и Пароль bgpd нужно установить отличные от стандартных и безопасные.

Router ID (reductor), как правило, совпадает с IP адресом Carbon Reductor.

Номер локальной AS BGP - номер приватной AS, используемой сервером Carbon Reductor. Диапазон возможных значений для приватных AS: 64512 - 65534 включительно.

Список маршрутизаторов - это список соседей по BGP имеет формат:

IP1:AS1 IP2:AS2

разделитель между записями - пробел.

Включить интеграцию по BGP - опция включена по умолчанию, выключение требуется в случае если вы используете контейнер BGP Blackhole только для получения маршрутов до абонентов по OSPF.

Делить крупные подсети до префикса - эта опция требуется, если вышестоящий провайдер присылает вам маршруты, пересекающиеся с блокируемыми с меньшим префиксом, в результате чего они получают больший приоритет, чем маршруты анонсируемые Carbon Reductor, из-за чего последние не применяются и подсети не блокируются.

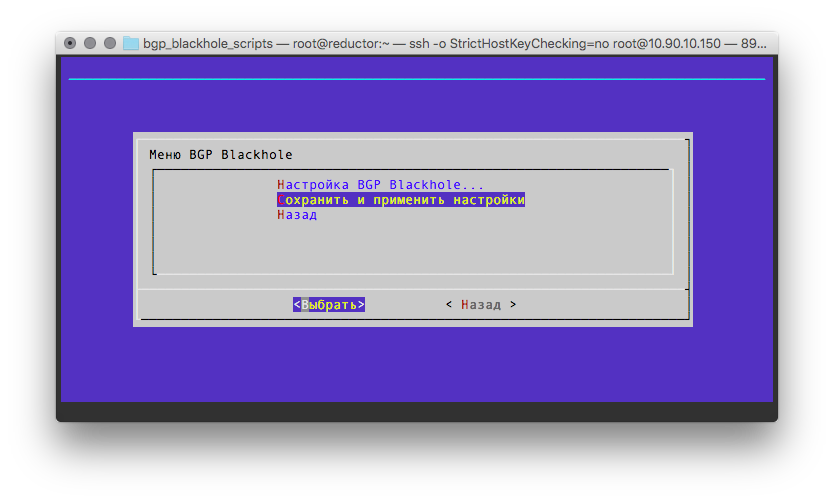

Нажать назад, применить настройки:

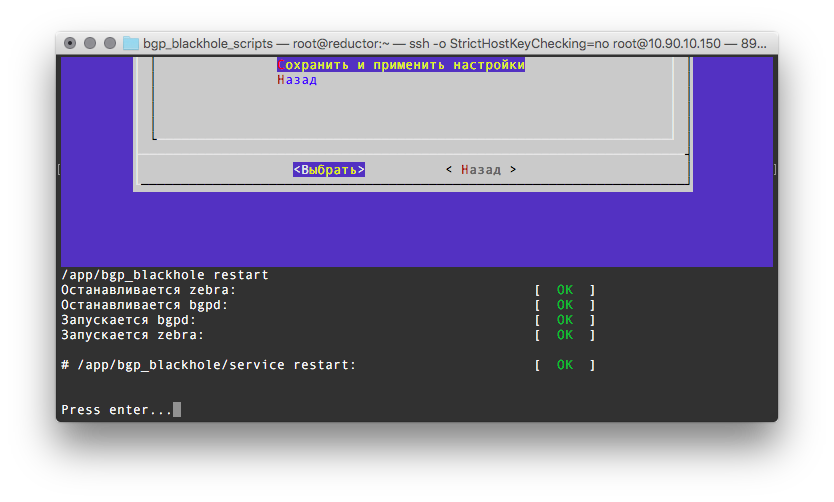

zebra и bgpd должны перезапуститься без ошибок:

Пример настройки соседа Reductor-а по BGP

| Настройка производится именно на маршрутизаторе, не на Reductor-е |

Конфигурация роутеров может отличаться.

Linux роутер с Quagga.

bgpd.conf

Здесь:

- router bgp 65002 - номер AS маршрутизатора.

- bgp router-id 10.0.0.2 - его IP, с которым он доступен Carbon Reductor'у

- 10.0.0.1 - IP адрес Carbon Reductor

- 192.168.255.255 - это IP-адрес, куда будет направляться запрещённый трафик.

hostname border password password log file /var/log/quagga/bgpd.log ! router bgp 65002 bgp router-id 10.0.0.2 redistribute static neighbor 10.0.0.1 remote-as 65001 neighbor 10.0.0.1 ebgp-multihop 8 neighbor 10.0.0.1 soft-reconfiguration inbound neighbor 10.0.0.1 route-map BLACKHOLE in ! Это требуется, чтобы запрещённый трафик не шёл на редуктор, а дропался на самом роутере. ! ip prefix-list ANY permit any ! route-map BLACKHOLE permit 10 match ip address prefix-list ANY set ip next-hop 192.168.255.255 set local-preference 10 set community 65002:666 additive ! line vty !

zebra.conf

hostname border

interface lo666

ip address 192.168.255.255/32

!

ip route 192.168.255.255/32 Null0 !Можно заменить Null0 на reject, тогда будет отправляться host unrecheable в ответ

!

Можно настроить доступ к сессию BGP и без создания интерфейса lo666 и из route-map убрать "set ip next-hop 192.168.255.255". Тогда запрещённый трафик будет идти на редуктор и дропаться уже там.

В примере есть запись

set local-preference 10

Она требуется для того, чтобы маршрут от редуктора точно попал в таблицу маршрутизации, потому что у него будут высший приоритет, но в зависимости правил действующих в вашей сети эта настройка может меняться.

Cisco 3750

Нужно заменить следующие значения:

XXXXX - номер приватной AS Cisco-роутера.

x.x.x.x - IP сервера Carbon Reductor.

65001 - номер приватной AS Carbon Reductor, указанный при настройке BGP Blackhole.

! interface Null0 no ip unreachables ! interface Loopback666 ip address 192.168.255.255 255.255.255.255 ! ip community-list standard black-hole permit 65001:666 ! router bgp XXXXX neighbor x.x.x.x 0 remote-as 65001 neighbor x.x.x.x description REDUCTOR neighbor x.x.x.x route-map BLACK-HOLE in ! ! ip route 192.168.255.255 255.255.255.255 Null0 ! ! route-map BLACK-HOLE permit 10 match community black-hole set ip next-hop 192.168.255.255 set origin igp set community no-export !

| Интеграции с другими роутерами приведены в статье: https://github.com/carbonsoft/reductor_bgp_rtbh |

Подводные камни и как их обходить

20.09.2017. Настройка BGP RTBH приводит к появлению Null-маршрутов до запрещённых IP на самом редукторе. Это приводит к тому, что пришедшие в зеркало трафика пакеты, идущие на эти IP адреса не анализируются. В принципе в полностью рабочей схеме это не страшно - пакеты всё равно будут DROP'нуты на стороне бордера. Тем не менее, если что-то пойдёт не так (разорвётся соединение с роутером, не проверили настройки итд) то бордер пакеты отбрасывать не будет, а редуктор не будет их анализировать и в итоге получим пропуск.

Сейчас мы ищем решение, которое позволит обойти эту проблему. Временным решением может быть разворачивание отдельного редуктора на виртуальной машине (мы дадим бесплатную лицензию), которая занимается тем, что скачивает и обрабатывает списки, к трафику не имеет никакого отношения, а основное её предназначение - это контейнер BGP Blackhole. Таким образом получаем двойную фильтрацию и повышение надёжности: роутер дропает пакеты, а основной редуктор посылает ресеты на все запрещённые IP адреса (в итоге пользователю не надо будет дожидаться таймаута установки соединения). Можно это развернуть не на виртуальной машине, а не резервном сервере с Carbon Reductor, который также занимается обработкой того же зеркала трафика.

28.03.2018

Найдено решение с запуском quagga версии 1.1.1 c добавлением нескольких таблиц маршрутизации. Благодаря этому не появляется null-маршрутов в основной таблице на редукторе. Схема проверена и работает исправно.